请不要把任何和邀请码有关的内容发到 NAS 节点。

邀请码相关的内容请使用 /go/in 节点。

如果没有发送到 /go/in,那么会被移动到 /go/pointless 同时账号会被降权。如果持续触发这样的移动,会导致账号被禁用。

邀请码相关的内容请使用 /go/in 节点。

如果没有发送到 /go/in,那么会被移动到 /go/pointless 同时账号会被降权。如果持续触发这样的移动,会导致账号被禁用。

这是一个创建于 698 天前的主题,其中的信息可能已经有所发展或是发生改变。

我的 Nas 是威联通的 TS-262C, 由于没申请公网 ip, 我使用 frp 穿透出去了 80 端口, 然后被外面服务器 nginx 反代加了 ssl

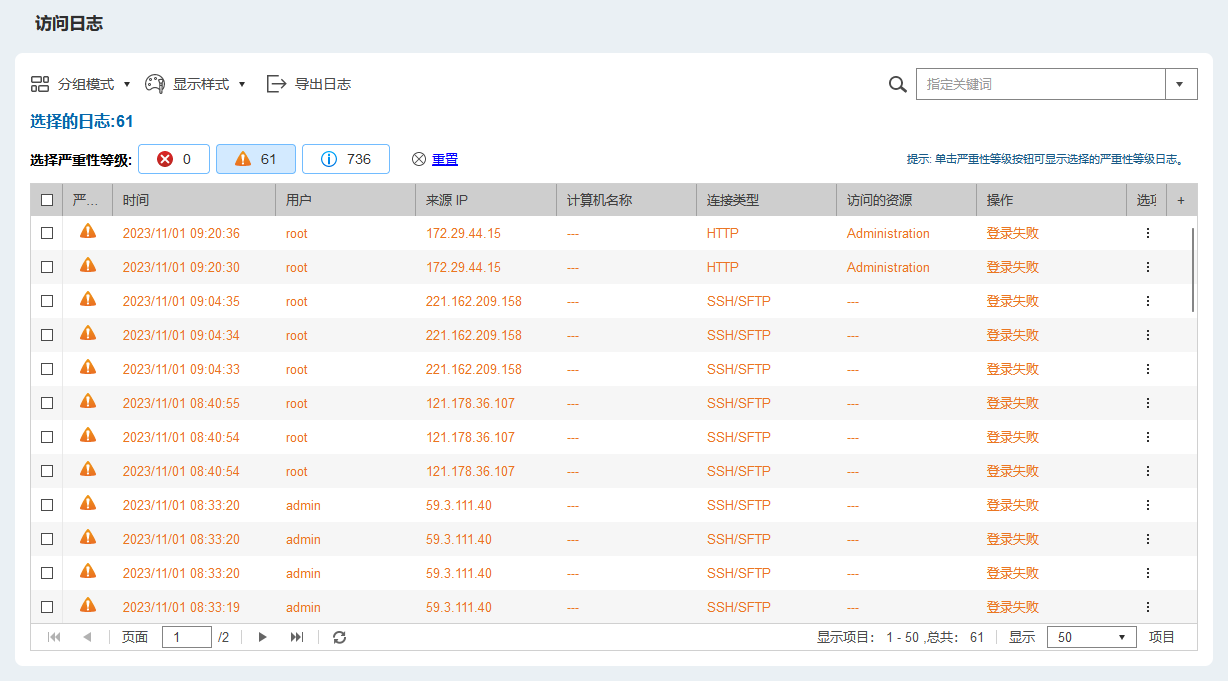

早上的时候突然收到被爆破的通知, 发现有人在对我 Nas 的 ssh 进行爆破, 但是我的 Nas 分明在内网, 22 端口我没有做内穿, 他是怎么访问到我的 Nas 的? 想不明白

最上面两个登录是我使用内穿的 web 面板尝试复现的, 也没法复现出 ssh

第 1 条附言 · 2023-11-01 13:48:48 +08:00

=========================================

破案了, 我路由器获取的 ip 莫名其妙变成公网 ip 了, 可能和昨天我重启猫和路由器有关

因为我为了 p2p 把 nas 放到 dmz 区, 然后突然公网开放导致 nas 直接裸奔了, 所以被扫了

我办的是联通宽带, 但是最后因为工业区垄断变成了天威视讯, 也就是广电. 之前我已经发现路由器获取的 ip 和百度查出来的 ip 是同一个 ip, 按理来说就是公网 ip, 但是却无法访问, 我还以为是什么奇怪的 nat 方式, 毕竟我从来没有申请过公网 ip 还有桥接, 路由器也是自动获取 ip 地址.

没想到还真是一个公网 ip, 之前可能只是 block 了, 现在突然放开了, 真的是难以想象广电居然有多余的 ipv4 分给普通用户...

破案了, 我路由器获取的 ip 莫名其妙变成公网 ip 了, 可能和昨天我重启猫和路由器有关

因为我为了 p2p 把 nas 放到 dmz 区, 然后突然公网开放导致 nas 直接裸奔了, 所以被扫了

我办的是联通宽带, 但是最后因为工业区垄断变成了天威视讯, 也就是广电. 之前我已经发现路由器获取的 ip 和百度查出来的 ip 是同一个 ip, 按理来说就是公网 ip, 但是却无法访问, 我还以为是什么奇怪的 nat 方式, 毕竟我从来没有申请过公网 ip 还有桥接, 路由器也是自动获取 ip 地址.

没想到还真是一个公网 ip, 之前可能只是 block 了, 现在突然放开了, 真的是难以想象广电居然有多余的 ipv4 分给普通用户...

1

wyxls 2023-11-01 10:25:04 +08:00

我没记错的话,FRP 没有鉴权机制吧。你能通过 FRP 跳板 80 访问 NAS ,自然别人也能扫到你跳板然后尝试访问

|

2

NessajCN 2023-11-01 10:27:40 +08:00

你试试从外网终端 ssh root@[反代 ip] -p 80 是不是就会跳 ssh/sftp 的登录警告

|

3

Belmode 2023-11-01 10:27:56 +08:00

那台公网服务器,估计已经穿了。

|

4

chocolate518 2023-11-01 10:37:30 +08:00 感觉什么 22 80 8080 就别对外开了。。只要开了就会被扫

|

5

cherryas 2023-11-01 10:54:02 +08:00

好像黑客最近突然爆发了,我的 frp 也被爆破了。

|

6

72MpQOSsJhyLs88N 2023-11-01 10:58:09 +08:00

遇到脚本小子了,我的最近也是被撞门。不过我的 Admin 已经禁用,系统打了最新补丁,撞就撞吧

|

7

withero 2023-11-01 11:00:18 +08:00 爆破应该都是国外 IP ,如是群晖可以在防火墙里轻松设置屏蔽外网 IP ,三条规则,第一条是允许内网 IP 段,第二条是允许国内 IP ,第三条是屏蔽全部。

|

8

thinkm 2023-11-01 11:03:58 +08:00

不应该啊,这么看 FRP 有大漏洞

|

9

villivateur 2023-11-01 11:07:01 +08:00

@cherryas 能细说一下 frp 被爆破的现象吗?预防一下

|

11

simonkimi OP @thinkm 不像是 frp 的问题, 如果是走服务器爆破的, 记录 ip 应该为我的跳板服务器, 但实际上到处的 ip 都有

|

12

cherryas 2023-11-01 11:26:11 +08:00

@villivateur 其实和 frp 关系不大,就是开了远程一直被扫登录,把我的 admin 账号用户都扫停了。

|

14

MuSeCanYang 2023-11-01 11:47:45 +08:00

我的群晖这两天也被扫了。不过密码设置好,配置弄好,不用担心。

|

15

NickX 2023-11-01 11:57:56 +08:00

同 QNAP TS-262c ,22 端口关了,申请了公网 IP 做了 DDNS ,一直用得好好的。

|

16

nuII 2023-11-01 12:29:17 +08:00

frp 是不是没加 token

|

17

usedTo404 2023-11-01 12:34:28 +08:00

用 zerotier 吧,可以添加 trusted host

|

18

xlsepiphone 2023-11-01 12:37:05 +08:00

群晖不怕扫,密码错误直接 ban ip 。

|

20

villivateur 2023-11-01 12:52:41 +08:00

@zololiu 这就是 fail2ban 的原理

|

21

bao3 2023-11-01 12:53:19 +08:00

难道你们都不设置一下 ban IP 吗… 安全啊安全,用 NAS 除了数据存储的安全,这信息的安全也要注意。

除了上面朋友说得防火墙一定要开,你还需要额外在安全里设置永久 ban IP 的规则,比如我就是设置了 30 分钟内 5 次错误就直接 ban 。这些策略组合起来,起码的安全就有了。 |

22

lovelylain 2023-11-01 13:36:49 +08:00 via Android

检查下是不是有公网 IP 了,frp 要对 ssh 透传真实客户端还有点麻烦的,所以从日志看你这个更可能是有公网 ip 然后 22 直接暴露到公网了。

|

23

haichaofine32 2023-11-01 13:46:05 +08:00 via Android

看看家里是不是有创维电视,

|

24

TsubasaHanekaw 2023-11-01 14:11:47 +08:00

IPV6 记得也要开防火墙.pt 下载 我试过很多人没开

|

25

yyzh 2023-11-01 14:16:20 +08:00

深圳天威视讯和广州珠江宽频是全广东省唯二的两家给公网 IP 的.

|

26

SixGodHave7 2023-11-01 14:42:43 +08:00

撞门的好烦,我按教程 ssh 没用 22 端口,装了 denyhosts ,今天看你帖子想起登上去看,半年也撞了 2000 多次,最近一个在 10 月份

|

27

sariya 2023-11-03 16:03:22 +08:00 via Android

可以路由器设置下,映射到一个高位端口,省得天天被扫

|

28

linuxgo 2023-11-03 18:06:42 +08:00

我都用的 linux 系统做服务器,再装个 fail2ban ,3 次尝试错误就直接 ban 掉,目前很安全

|